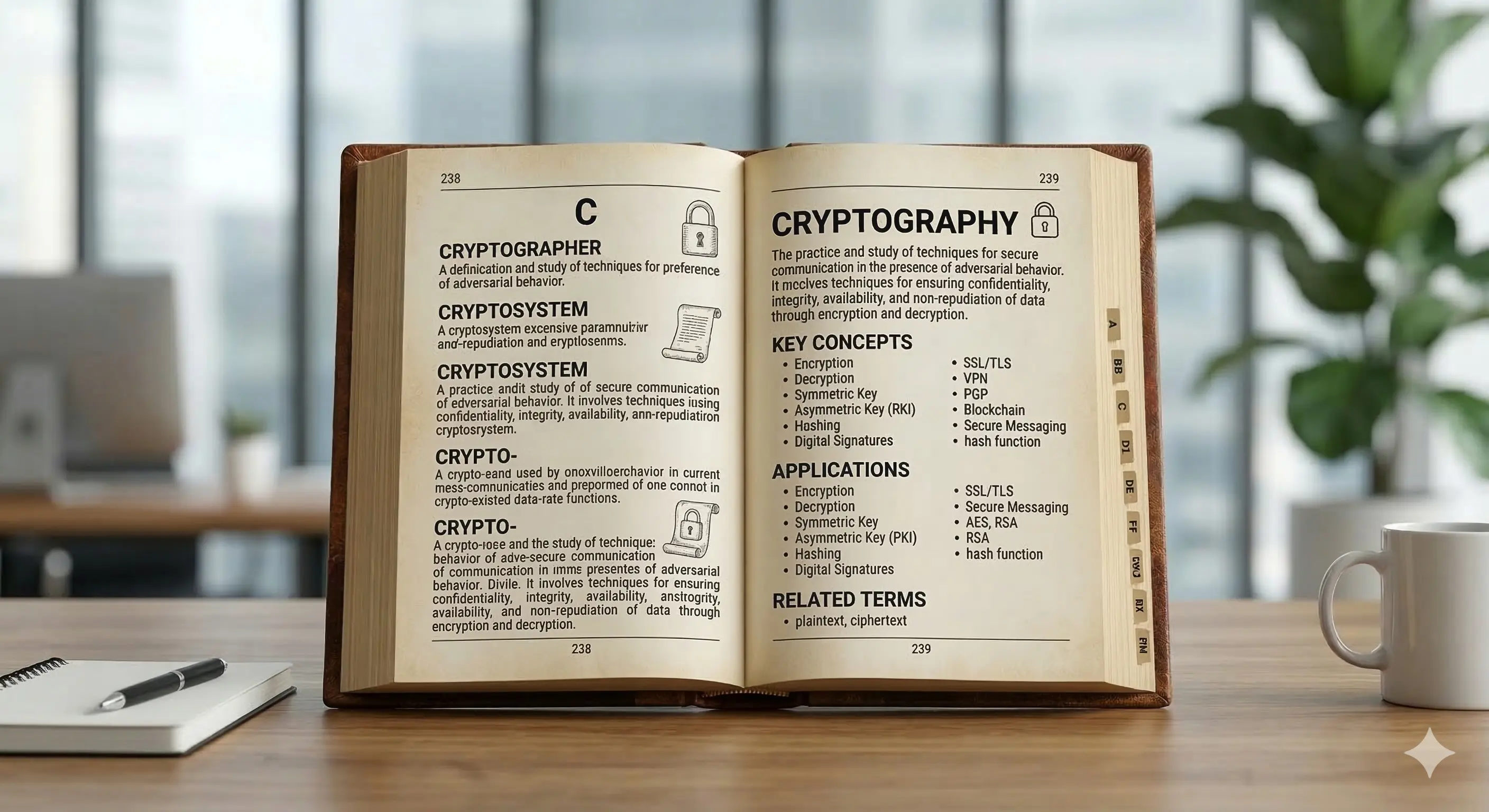

Diccionari de Ciberseguretat: El Llenguatge de la Protecció Digital

100+ termes clau que tota empresa ha de dominar. Des de phishing fins a Zero Trust, aquí trobaràs definicions clares, exemples pràctics i el context que necessites per protegir-te.

Descobreix com aplicar aquests conceptes